Les bronzés 3 : prison avec sursis pour six pirates de 21 à 53 ans

Au moment où le projet de loi Hadopi va être discuté devant le Parlement, l’affaire « Les bronzés 3 » nous montre que le phénomène du téléchargement illégal de films sur internet n’est pas l’apanage...

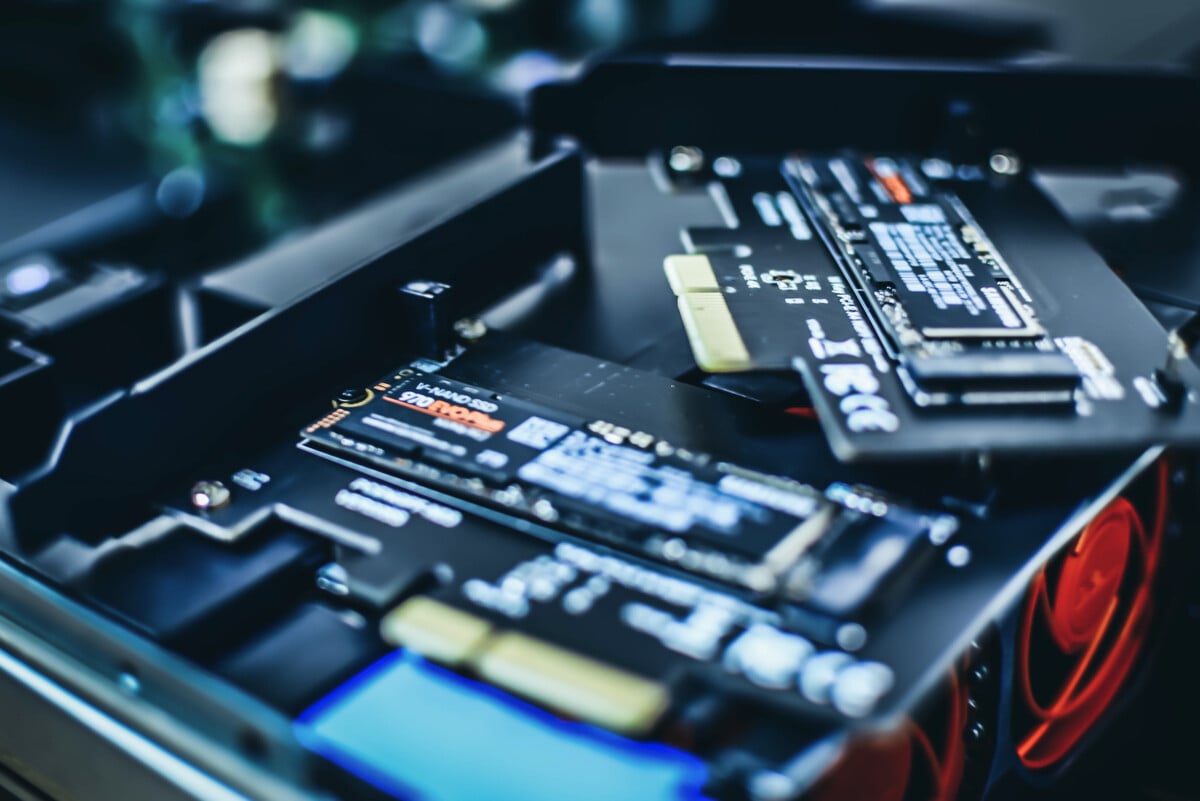

View ArticleRécupérer les données d'un disque dur effacé

Quand on efface un disque dur (volontairement ou pas), il y a des chances non négligeables qu’on veuille (ou que quelqu’un d’autre veuille) récupérer les données effacées. Ce qui peut sembler idiot et...

View ArticleL’effacement de données au cœur de la sécurité des entreprises …

Bertrand Garé Les données ne restent plus cantonnées dans le périmètre de l’entreprise. Pourtant de nombreuses données sensibles sont disséminées dans la nature lors de la fin de vie d’un matériel....

View ArticleDes usages policiers de l’informatique… et de quelques pistes pour s’en prémunir

par Spencer Delane De la saisie répétée des disques durs de serveurs militants à la réquisition de tous les supports de stockage lors des perquisitions, l’exploitation policière des données...

View ArticleFace aux hackers, les entreprises françaises ne sont pas assez armées …

Ordinateurs portables, smartphones… Une simple connexion Wifi, 3G ou Bluetooth suffit pour accéder aux fichiers de son entreprise en déplacement. A nos risques et périls. Dans de nombreuses...

View ArticleLes programmes d’espionnage et de vol de données sont en hausse …

Au cours du premier semestre 2010, G Data a identifié 1.017.208 nouveaux logiciels malveillants, soit une augmentation de 51 % par rapport au premier semestre 2009. Une croissance forte qui devrait...

View ArticleLa DCRI mène aussi la lutte informatique …

Le contre-espionnage est maintenant appelé à jouer un rôle clé dans la lutte contre le piratage informatique. Les espions agissent à distance, et les Etats sont de plus en plus vulnérables, mais...

View ArticleCyber-espions : “Ce qui arrive à l’Etat peut arriver et arrive à d’autres”…

24 heures après la révélation d’une attaque spectaculaire de cyber-espions contre Bercy, les experts de la sécurité informatique sonnent une nouvelle fois l’alarme auprès des entreprises et des...

View ArticleEspionnage massif : Une série de cyber-attaques sans précédent dévoilée …

SECURITE – Des experts en sécurité informatique viennent de mettre au jour une vague de cyber-attaques spectaculaire qui a touché des dizaines d’entités dont les Nations-Unies… Cette série de...

View ArticleLes entreprises sous le feu des cyberattaques …

La cybersécurité est devenue un enjeu majeur pour les entreprises. Près des trois quarts d’entre elles (71 %) déclarent avoir subi une attaque informatique au cours de ces douze derniers mois, selon...

View ArticleLes 15 astuces pour ne plus se faire piéger sur le Net …

La plupart des internautes savent que surfer sur le Net n’est pas sans risques. Espionnage, arnaque, spam, publicité intempestive, vol de données : les délits du Net sont nombreux et aujourd’hui...

View ArticleCybercriminalité : les entreprises de plus en plus vulnérables …

A l’ère du digital, il est possible d’infiltrer une centrale nucléaire iranienne, de faire tomber le site d’un conseil général, de pirater la carte bancaire du chef de l’Etat ou de pénétrer la...

View ArticleEspionnage de GSM, l’espionnage informatique a encore de longues, très...

Un cheval de Troie SMS pour Android ; Le BlackBerry de DSK annoncé piraté et l´affaire des écoutes du journal News of the World piégé par un Trojan. Petit retour sur le piratage de votre téléphone...

View ArticleUn logiciel pour “surveiller” sur Facebook …

Les moyens d’espionnage sur Internet se multiplient et connaissent un succès grandissant depuis plusieurs années. Cette fois-ci, il ne s’agirait pas d’espionner mais de protéger son enfant, sans violer...

View ArticleLes actes de cybercriminalité touchant les entreprises et les particuliers...

C’est une guerre de l’ombre qui prend chaque année de l’ampleur. Selon nos informations, les actes de cybercriminalité touchant les entreprises et les particuliers ont progressé de 29% en 2011 en...

View ArticleLe vol d’informations confidentielles, une des principales menaces en 2012 …

A lire sur globalsecuritymag.fr : Selon PandaLabs, le laboratoire antimalware de Panda Security, la violation de la confidentialité et le vol de données représenteront les principales menaces à...

View ArticleLes enfants, cibles privilégiées des pirates sur Internet …

A lire sur lemondeinformatique.fr : Les sites web pour enfants proposants des jeux et des activités ludiques sont devenus les chevaux de Troie des pirates informatiques pour infecter les PC des parents...

View ArticleAnalyse et évaluation des menaces à la sécurité informatique en 2012 …

A lire sur globalsecuritymag.fr : Le spécialiste de la sécurité des systèmes d’information et de la protection des données Sophos a dévoilé aujourd’hui son rapport 2012 sur les menaces à la sécurité....

View ArticlePlus de la moitié des internautes sont en fait des robots, pas tous...

A lire sur itespresso.fr : Moteurs de recherche, logiciels de piratage, spammeurs, espions… les robots généreraient 51% du trafic sur la Toile. Quels dangers pour les entreprises trop peu...

View ArticleLa cybersécurité, un marché en plein boom …

A lire sur tempsreel.nouvelobs.com : Attaques de pirates, espionnage industriel et virus destructeurs ont fait de l’internet la cinquième dimension de la défense et les industriels se bousculent sur...

View ArticlePME : Les programmes de sensibilisation à la sécurité informatique ont une...

Des données issues d’une étude conduite par PricewaterhouseCoopers (PwC) indiquent que les organisations dotées d’un programme de sensibilisation des utilisateurs finaux aux risques informatiques sont...

View ArticleInternet et sécurité numérique …

Le développement d’Internet génère de nouvelles menaces pour la sécurité Escroquerie, faux mails, vols de numéros de carte bancaire, pédopornographie, trafics, intimidations, etc. La prévention...

View ArticleLe cyber-espionnage : liaisons dangereuses public/privé …

De plus en plus nombreuses, les campagnes de cyberespionnage semblent se démocratiser sur Internet. Les gouvernements font de plus en plus appel à des sociétés privées pour mener leurs actions. Les...

View ArticleLes nouveaux fronts de la guerre économique et informatique …

Un simple e-mail peut suffire à mettre en danger l’activité d’une entreprise. En Suisse, beaucoup ne sont pas conscientes des dangers du réseau et de la nécessité d’une stratégie appropriée de sécurité...

View Article38% de Cybercriminalité en plus en 2011 : 10 millions victimes en France …

La cybercriminalité est en pleine explosion. L’an dernier, ce sont plus de 10 millions de Français qui ont été victimes d’arnaque sur internet. L’internet mobile et les réseaux sociaux sont les cibles...

View ArticleL’Anssi publie un guide de bonne conduite pour veiller à la sécurité des...

L’ ANSSI a publié un guide contenant 40 règles pour veiller à l’hygiène informatique et à la sécurité informatique des des entreprises. Il s’agit de règles élémentaires et « ceux qui n’auront pas...

View ArticleLe danger du piratage informatique n’a jamais été aussi grand.

Les nouveaux usages des tablettes et des smartphones ont bouleversé les frontières entre l’entreprise, ses salariés et ses partenaires. […] Le cocktail mobilité + BYOD + cloud est explosif dans un...

View ArticleSécurité informatique : l’ingénierie sociale et les failles de l’humain...

Les entreprises s’appuient trop souvent sur les technologies de sécurité et ignorent l’impact qu’un «pare-feu humain» peut avoir sur la sécurité, explique le spécialiste renommé Hugh Thompson (Blue...

View ArticleLa cybercriminalité en 2013, comment ces surdoués en informatique...

Internet évolue et les cybercriminels aussi. Les escroqueries qui frappent les particuliers comme les entreprises sont plus nombreuses chaque jour. On recrute des cybercriminels venus d’Afrique, de...

View ArticleANSSI : sécurité des réseaux WiFi …

Le développement des objets communiquants et leur usage quotidien sont aujourd’hui à l’origine de l’omniprésence des réseaux sans-fil WiFi, tant chez les particuliers que dans le monde professionnel....

View ArticleLe cyber-espionnage venu de Chine, entre humour et réalité …

Le hacking chinois est en pleine expansion. A tel point que le Pentagone a du pointer du doigt les dérives de l’espionnage venu de Chine. Les pirates de l’informatique © International Herald Tribune –...

View ArticleComment sécuriser en dix étapes votre vie numérique …

Mat Honan, journaliste américain, s’est fait pirater. Il a perdu le contrôle de ses comptes et a vu toutes les données de son ordinateur supprimées. Pour vous éviter de vivre ce cauchemar, voici dix...

View ArticleLes mots de passe très longs sont désormais vulnérables …

La meilleure façon de sécuriser un accès (messagerie, réseau social, e-commerce, site de paiement, etc.) consiste souvent à adopter un mot de passe très long, théoriquement plus difficile à cracker....

View ArticleL’ingénierie sociale en piratage informatique c’est quoi ?

L’ingénierie sociale est une forme de piratage psychologique présent dans la grande majorité des fraudes, des tentatives de piratage, voire dans la distribution des maliciels. Comment comprendre...

View ArticleLes serrures électroniques seront vulnérables d’ici quelques années …

Les serrures électroniques vont faire le bonheur des cambrioleurs ! Un chercheur en sécurité estime que Vigik, un système très populaire de contrôle d’accès aux immeubles, sera totalement vulnérable...

View ArticleComment sécuriser ses comportements sur internet ? Les services de l’état …

La gendarmerie et les services de État ont tenu une conférence à destination des chefs d’entreprise de la Marne, le 17 avril à la CCI Reims-Epernay, afin de dresser la liste des risques présents pour...

View ArticleLa sécurité informatique des PME en dix points …

Si le numérique a envahi l’essentiel des espaces professionnels, la sécurité n’est pas suffisamment prise en compte par les PME. Avec l’explosion des usages, de nouveaux risques sont apparus :...

View ArticleEt si le salarié était le maillon faible de la sécurité informatique ?

Ce maillon faible a été souligné par plusieurs études dont les causes majeures se résument à deux mots qui sont ignorance et négligence. Porte d’entrée classique : les identifiants Si les attaques...

View ArticleLes entreprises peu concernées par le piratage informatique (Infographie) …

Le nombre de cyber-attaques recensées a progressé en 2015 de 51 % en France. Face à ce constat, pwc a mené une étude sur la perception qu’ont les dirigeants des risques de piratage qu’encourent leurs...

View ArticleSécurité informatique pour le particulier …

J’ai beaucoup aimé le petit guide d’hygiène informatique édité par l’ANSSI [PDF] à destination des responsables informatiques d’entreprises. Malheureusement, il n’existait rien de tel pour les...

View ArticleDix conseils pour se protéger efficacement contre les cybercriminels …

L’internet est aujourd’hui l’une des choses les plus accessibles au monde. Malheureusement, les menaces en ligne se multiplient et avec le nombre croissant d’amateurs connectés, les mesures de sécurité...

View ArticleCNRS – La sécurité informatique, vidéo conférence …

Gildas Avoine, chercheur en informatique, répond à vos questions sur la sécurité informatique. Ses recherches sont tournées vers la sécurisation des données qui transitent dans une informatique que...

View ArticlePacemakers et failles de sécurité des appareils médicaux …

Des chercheurs ont trouvé plus de 8600 failles de sécurité dans les produits de quatre fabricants. Leur analyse montre un niveau désolant de la sécurité informatique de ce type de systèmes médicaux....

View ArticleGuide d’élaboration d’une charte d’utilisation des moyens informatiques et...

Ce guide à destination des petites et moyennes entreprises (PME) et des entreprises de taille intermédiaire (ETI) accompagne l’élaboration d’une charte d’utilisation des moyens informatiques et des...

View ArticleConseils pour ne pas subir une cyberattaque …

Pendant trois jours, la cybercriminalité est au coeur des réflexions. Le cadre des débats a été posé d’emblée par Guillaume Poupard directeur général de l’Agence nationale de la sécurité des systèmes...

View ArticleLa santé et les pirates informatiques …

Appât du gain ou espionnage, les hôpitaux et les laboratoires pharmaceutiques sont de plus en plus attaqués par des pirates informatiques. Au parquet de Paris, les dossiers de cybercriminalité ont...

View Article